DBMS

SQL

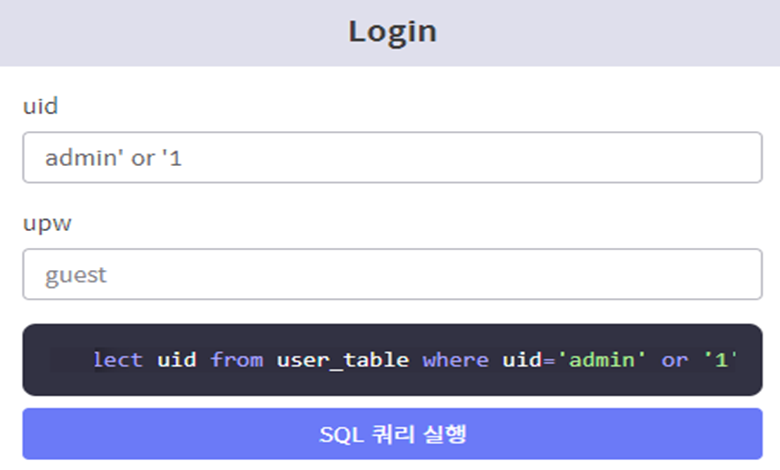

SQL Injection

• DBMS에서 사용하는 SQL을 삽입하는 공격

• DB와 연동된 웹에서 입력된 데이터에 대한 유효성 검증, 즉 입력한 데이터를 제대로 필터링하지 못하는 경우에 발생함.

DBMS Fingerprinting

• 모의 해킹은 Penetration Testing Execution Standard (PTES)에 의하면 총 일곱 가지 단계로 구성됨.

• 처음 과정을 살펴보면, 먼저 공격 대상을 지정하고 대상의 정보를 수집합니다. 대상의 정보를 수집하는 과정을 핑거프린 팅이라고 함.

• SQL Injection 취약점이 발생할 때 DBMS 정보를 수집하는 방법.

SQL Injection - 종류

1. Error based SQL Injection

• Error based SQL Injection은 임의로 에러를 발생시켜 데이터베이스 및 운영 체제의 정보를 획득하는 공격 기법.

• 에러 메시지와 같이 쿼리 실행 결과를 직접 노출하지는 않지만 그러나 중요한 정보를 노출하는 방법들이 존재함.

2. Blind SQL Injection

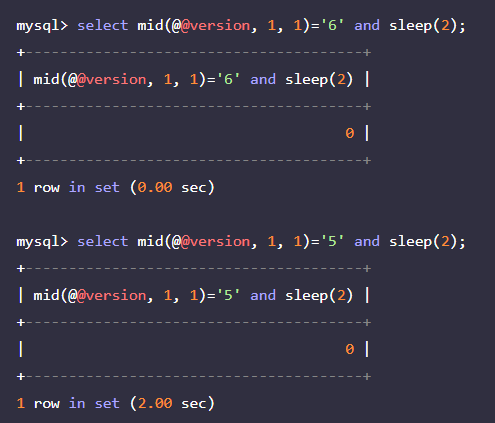

3. Blind SQL Injection - Timebased

• 쿼리와 관련된 어떠한 결과도 출력하지 않는 경우나 해당 결과만으로 참과 거짓을 판별하기 힘든 경우 시간지연 쿼리를 넣어 응답의 유무나 시간의 차이로 참과 거짓 여부를 확인 가능함.

• sleep 함수: 시간 지연을 발생시키는 함수

• MID : 문자에 지정한 시작 위치를 기준으로 일정 갯수를 가져오는 함수.

SQL Injection WAF

• Web Application Firewall (WAF)는 웹 애플리케이션에 특화된 방화벽.

• WAF는 규칙 기반 및 행동 기반의 보안 정책을 사용하여 웹 애플리케이션을 보호

• HTTP 및 HTTPS 트래픽을 분석하여 악성 코드나 보안 취약점을 탐지하고 차단

'WEB 정리' 카테고리의 다른 글

| OWASP ZAP & Web Crawring(Web Scrapping) (0) | 2023.05.25 |

|---|---|

| 버프 스위트(Burp Suite) 사용 및 조작 (Proxy & Intruder) (0) | 2023.05.25 |

| XSS 실습 (0) | 2023.05.24 |

| File download & upload vunerablity 정리 (0) | 2023.05.24 |

| XSS & CSRF 정리 (0) | 2023.05.24 |