Write up - WEB

Dream Hack - Webhacking - Xss-1

기무진현

2023. 4. 1. 01:11

xss를 이용해서 플래그를 얻어내는 문제이다.

문제 사이트로 들어갔을 때의 모습이다.

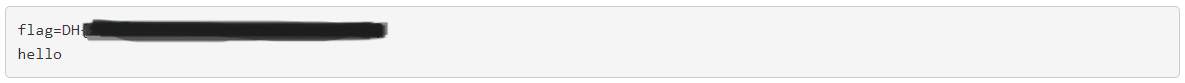

memo 페이지로 들어갔을 때의 모습이다.

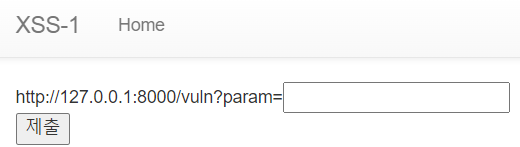

flag 페이지로 들어가니 입력을 할 수 있는 칸이 존재하는 것을 알 수 있다.

#!/usr/bin/python3

from flask import Flask, request, render_template

from selenium import webdriver

import urllib

import os

app = Flask(__name__)

app.secret_key = os.urandom(32)

try:

FLAG = open("./flag.txt", "r").read()

except:

FLAG = "[**FLAG**]"

def read_url(url, cookie={"name": "name", "value": "value"}):

cookie.update({"domain": "127.0.0.1"})

try:

options = webdriver.ChromeOptions()

for _ in [

"headless",

"window-size=1920x1080",

"disable-gpu",

"no-sandbox",

"disable-dev-shm-usage",

]:

options.add_argument(_)

driver = webdriver.Chrome("/chromedriver", options=options)

driver.implicitly_wait(3)

driver.set_page_load_timeout(3)

driver.get("http://127.0.0.1:8000/")

driver.add_cookie(cookie)

driver.get(url)

except Exception as e:

driver.quit()

# return str(e)

return False

driver.quit()

return True

def check_xss(param, cookie={"name": "name", "value": "value"}):

url = f"http://127.0.0.1:8000/vuln?param={urllib.parse.quote(param)}"

return read_url(url, cookie)

@app.route("/")

def index():

return render_template("index.html")

@app.route("/vuln")

def vuln():

param = request.args.get("param", "")

return param

@app.route("/flag", methods=["GET", "POST"])

def flag():

if request.method == "GET":

return render_template("flag.html")

elif request.method == "POST":

param = request.form.get("param")

if not check_xss(param, {"name": "flag", "value": FLAG.strip()}):

return '<script>alert("wrong??");history.go(-1);</script>'

return '<script>alert("good");history.go(-1);</script>'

memo_text = ""

@app.route("/memo")

def memo():

global memo_text

text = request.args.get("memo", "")

memo_text += text + "\n"

return render_template("memo.html", memo=memo_text)

app.run(host="0.0.0.0", port=8000)문제 파일을 다운받아서 확인해보았다.

render_template를 통해 html로 변환시켜서 메모에 출력을 하는 것을 확인 가능하다.

param을 통해서 입력값을 출력하는 것을 알 수 있다.

코드를 보면 param을 통해 flag값을 넣어 호출하고 vuln페이지를 호출함을 알 수 있다. 이때 memo 페이지는 html 변환을 해 xss를 막지만 vuln 페이지는 입력한 값을 그대로 반환한다.

다시 flag 페이지로 돌아와서 입력한 값을 그대로 반환한다는 것을 확인했으므로 입력 칸에 <script> location.href = "/memo=memo=?" + document.cookie;</script>를 삽입해 메모 페이지에서 쿠키값을 출력한다.

메모 페이지로 들어가게 되면 flag값이 메모에 출력되어 있는 것을 확인할 수 있다.